Carrito de compras

0El escáner antivirus más eficaz

Los escáneres de virus funcionan gracias a las conocidas como 'firmas', que, a modo de muestras, registran las características de cada nuevo malware y permiten al escáner clasificar como maliciosos los archivos de un PC.

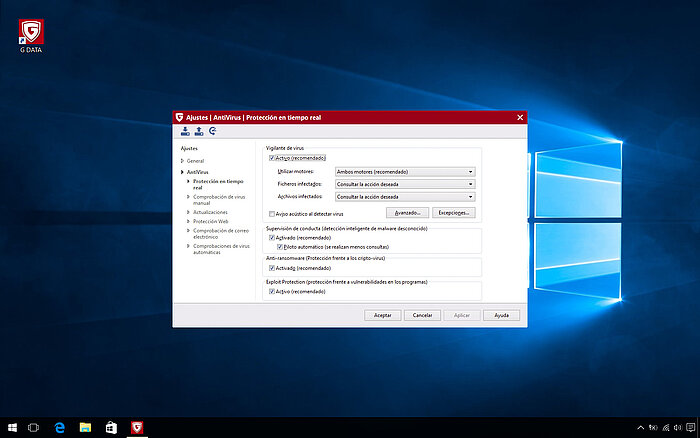

En el núcleo de nuestras soluciones para ordenadores Windows se encuentra nuestra tecnología G DATA CloseGap, dos motores antivirus que trabajan conjuntamente para garantizar la máxima protección de su PC.

Juntos escanean su sistema en busca de malware garantizando la máxima eficacia, incluso frente a amenazas nuevas o aquel malware menos habitual y geográficamente localizado. Las tecnologías inteligentes se complementan y actúan cuando y donde es necesario, sin afectar al rendimiento de su PC.

Los expertos de G DATA SecurityLabs registraron cada 0 segundos. (Fuente: G DATA PC Malware Report H1/2018)

¿Se comporta un archivo de manera sospechosa?

Los fabricantes de antivirus no conocen todo el malware distribuido por los cibercriminales. Para detectar estas amenazas desconocidas trabajamos con tecnologías proactivas como nuestro 'Behaviour Blocker', que bloquea eficazmente estos programas maliciosos analizando su comportamiento.

"Hoy en día los usuarios sólo están plenamente protegidos con tecnologías proactivas." (Fuente: G DATA PC Malware Report H1/2018)

¿Qué ocurre después de hacer doble clic en un archivo? ¿Se ejecutan procesos no deseados en segundo plano? Gracias a nuestro módulo de supervisión de comportamiento se bloquean estas descargas no deseadas antes de que supongan un riesgo para su sistema. Brechas de seguridad, puertas de entrada del malware

Las infecciones "drive-by" son, con el phising, los ataques que más se repiten en Internet. El internauta visita un website fraudulento capaz de espiar la configuración de su ordenador en busca de aplicaciones vulnerables, como, por ejemplo, complementos del navegador o programas obsoletos. Cuando encuentran una brecha de seguridad, envía un código malicioso capaz de explotar dicha brecha y ejecutar nuevo malware en el futuro, ransomware o troyanos bancarios, por ejemplo.

¿Qué hace G DATA al respecto?

G DATA le ofrece protección anti-exploit con una tecnología exclusiva y de desarrollo propio. Es importante tener en cuenta que en un programa interactúan muchos procesos de forma secuencial.

G DATA le ofrece protección anti-exploit con una tecnología exclusiva y de desarrollo propio. Es importante tener en cuenta que en un programa interactúan muchos procesos de forma secuencial.

"El plugin Flash de Adobe es conocido por ser un problema de seguridad crónico."(Fuente: G DATA PC Malware Report H1/2018)

Los exploits provocan una reacción errónea en esta cadena y, como consecuencia, hacen que el programa se ejecute de forma diferente a como debería. La protección anti-exploit realiza pruebas de memoria y verifica la ejecución de cada secuencia individual del programa. Así es capaz de detectar estas reacciones erróneas y proteger su ordenador, incluso de exploits desconocidos. Ninguna oportunidad al ransomware

El ransomware es un tipo de malware y esto significa que tanto el escáner antivirus como nuestra tecnología de supervisión de comportamiento pueden detectarlo y bloquearlo. Sin embargo, hemos querido responder más específicamente a este tipo de amenazas con un proceso diseñado ad hoc para combatirlas. G DATA anti-ransomware es una tecnología proactiva capaz de detectar este tipo de troyanos de cifrado basándose en los comportamientos más habituales en este tipo de plagas.

Entre ellos, la desactivación de la función de copia de seguridad del sistema operativo, el cifrado indiscriminado y fortuito de archivos en un periodo de tiempo relativamente corto, o la modificación de las extensiones de los archivos almacenados en el PC (por ej. .docx en .locky).

Estos procesos son detenidos de inmediato, de forma que su información personal (fotos, vídeos, documentos, correos electrónicos…) no puedan ser cifrados.

"Uno de cada dos usuarios tiene miedo del Ransomware."

(Fuente: G DATA PC Malware Report H1/2018)Seguridad en la banca en línea

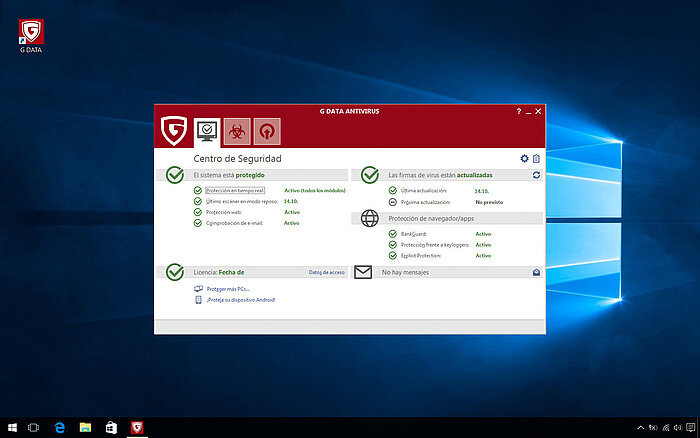

El programa antivirus de G DATA también ofrece una protección eficaz para sus operaciones bancarias en línea: nuestra tecnología patentada protege su navegador contra los troyanos bancarios que quieren manipular las transferencias de dinero, por ejemplo.

BankGuard detecta posibles manipulaciones y las sustituye por el original. La protección antivirus identifica y elimina el malware.

0 %de los usuarios de Internet encuestados considera que la banca en línea es bastante peligrosa.– Statista 2018

Premios

Requisitos del sistema

- Microsoft Windows 11 / 10 / 8.1 / 7 (SP1): min. 2 GB de RAM, CPU con arquitectura x86 o x64

- Todas las funciones de las soluciones G DATA son compatibles con sistemas de 32 y 64 bits

- Se necesita una conexión a internet para instalar el software y también para las actualizaciones de software y de las firmas de virus